はじめに

Microsoft365を導入して運用されている会社で、どうしてもGoogleドライブを共有したかったり、Googleスプレッドシートで管理したい。といったニーズが出てしまう場合があります。

GoogleWorkspaceを契約することで解決するのですが、アカウントを従業員×2 管理するのは手間ですし、セキュリティ的にもリスクが高まってしまいます。

また、基本的にはビジネス用のGoogleWorkspaceは有料となり、グループウェアであるMicrosoft365を既に導入している会社としては、追加でGoogleWorkspaceを導入するのはハードルが高くなってしまいます。

そこで、すでに運用しているMicrosoft365のユーザーアカウントでGoogleドライブに無料でサインインする方法を説明します。

※例えば、〇〇@〇〇.comのMicrosoft365アカウントを利用している場合、同じアカウントとパスワードでGoogleドライブ内のサービスを利用できるようになります。

流れ

1.Cloud Identity Free Editionを取得

2.ドメインの所有権証明

3.AzureADからGoogleWorkspaceへのシングルサインオンを実装

4.AzureADで動的グループポリシーを割り当て自動化

5.GoogleWorkspace内で割り当て

作業

Cloud Identity Free Editionを取得

基本的には15GBのGoogleドライブが利用でき、Googleドキュメントやスプレッドシートなどが利用できるようになりますが、カレンダーなど、すべてのGoogleサービスが利用できるわけではないのでご注意ください。

それでは早速構築していきます。

作業時間は1時短程度となります。

※Cloud Identity とは

まず、次のURLから登録します。

企業または組織の詳細を登録します。

企業または組織の場所を登録します。

企業または組織のドメイン名を入力します。

このドメインを使ってアカウントを設定しますか?

パスワードを入力して次へ > 新しいアカウントへようこそで、利用規約、ポリシー等を確認し、不都合なければ同意する > 管理コンソールへようこそ 次へ

Cloud Identity を設定しましょう 所有権を証明 をクリック

AzureADからGoogleWorkspaceへのシングルサインオンを実装

続いて、Microsoft365のアカウントでシングルサインオンするための設定を紹介します。

一応、先ほど作成したアカウントがMicrosoft365のアカウントと同じであれば、Googleドライブの利用自体は可能なのですが、あくまでも別々のアカウントなので、Microsoft365側でユーザーパスワードを変更したり、ユーザー情報を変更してもGoogle側では反映されません。

同じユーザー情報でGoogleドライブを利用したい場合はAzureADからGoogleWorkspaceへのシングルサインオンを設定する必要があります。

最後に、一点注意ポイントがあり、先ほど作成した管理者権限をもったユーザーはシングルサインオンの対象から外れてしまうのでご注意ください。

なので、これから設定する一般ユーザーに対して有効の設定になります。

チュートリアル: Azure AD SSO と Google Cloud / G Suite Connector by Microsoft の統合

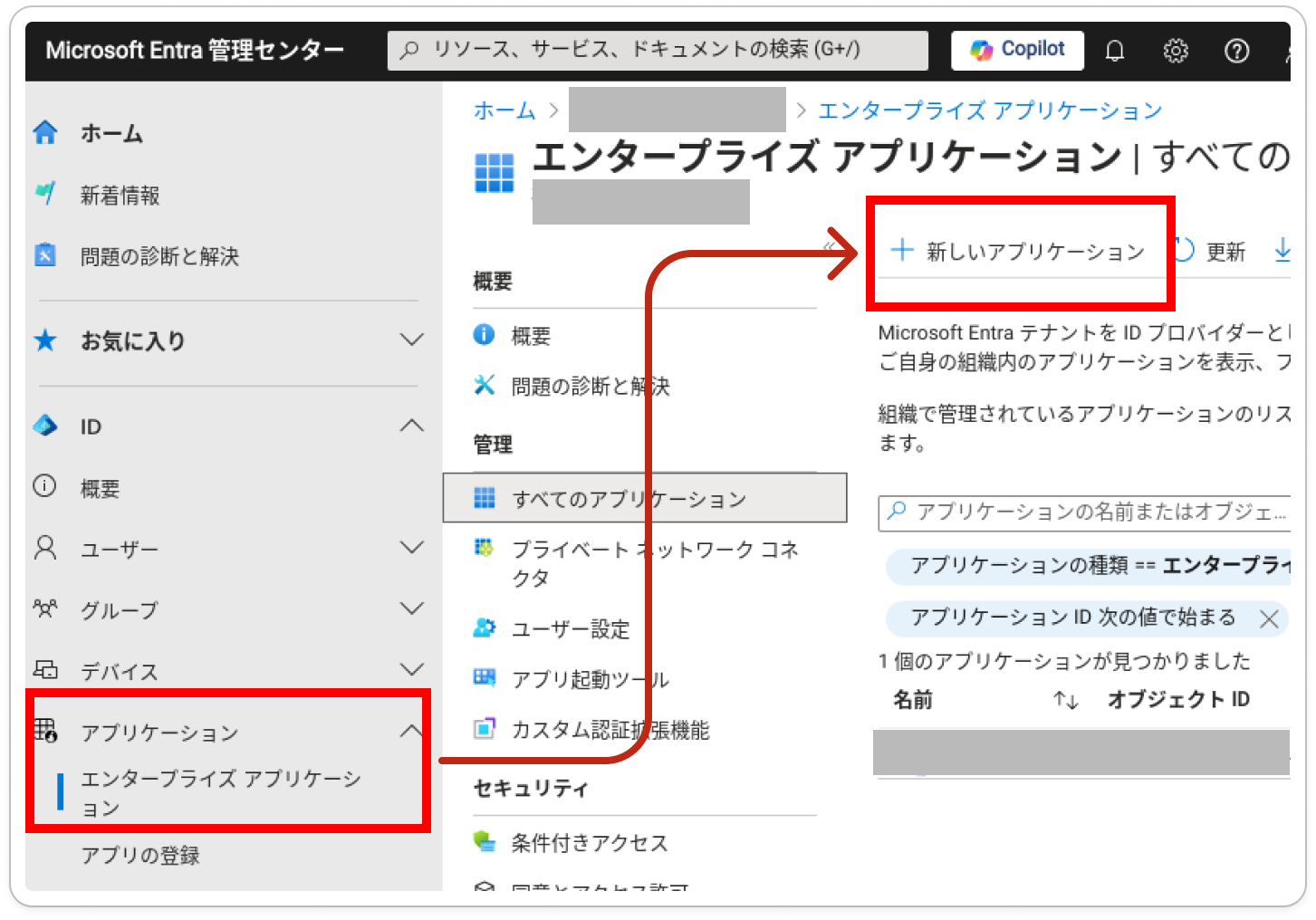

AzureADにアクセス > エンタープライズアプリケーション > 新しいアプリケーション > Google Cloud Platform

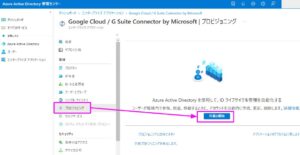

Google Cloud Platformを選択し、作成

ユーザーとグループ > ユーザーまたはグループの追加(シングルサインオンさせるユーザーまたはグループを追加して割り当てます)

シングルサインオン > SAML

識別子(エンティティID)

google.com

https://google.com

google.com/a/<所有権の証明をしたドメイン>

応答 URL (Assertion Consumer Service URL)

属性とクレーム > 編集

※日本語のユーザーネームの場合、サインイン時にエラーになる場合があります。その場合、ここで設定が必要になります。Microsoftのドキュメント通りではサインイン時にエラーになる場合があるので設定を紹介しておきます。

user.gibennameとuser.surnameを三点リーダーから削除します。

※メールをMicrosoft365以外で別途設定している場合、user.mailも削除する必要がある場合があります。

続いて、SANL署名証明書(Base64)ダウンロード > Google Cloud / G Suite Connector by Microsoft のセットアップ >

パスワード変更用URL

https://account.activedirectory.windowsazure.com/changepassword.aspx

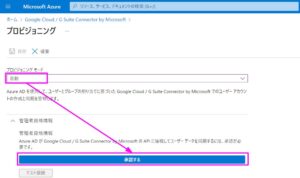

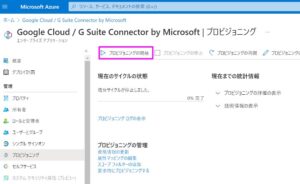

プロビジョニングの設定

プロビジョニングの開始を選択すると、プロビジョニングが開始されます。

コメント